Como já é conhecido de todos que atualizaram para o SCCM 2016, agora os builds são baixados e instalados diretamente na console (http://www.marcelosincic.com.br/post/Novo-Modelo-de-Updates-do-SCCM-2016.aspx)

Porem, com o update para o build 1610 diversas implementações tiveram problemas de “0x80091007 (Hash value is not correct)” no log do OSD quando aplicavam imagens de Windows 10, um erro que não estava documentado.

Pois bem, a Microsoft liberou na segunda um Hotfix para esse problema e alguns outros que estão descritos no KB 4010155: https://support.microsoft.com/en-us/help/4010155/update-rollup-for-system-center-configuration-manager-current-branch-v

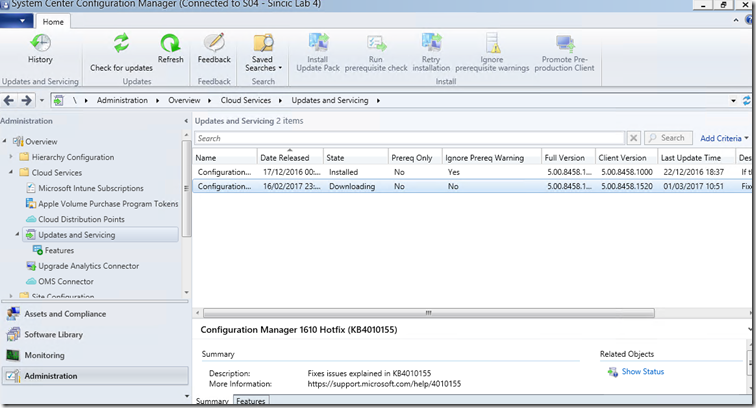

Caso tenha o SCCM 2016 Build 1610, entre na console e aguarde o download do Hostfix para depois instalá-lo: