Já comentei em posts passados sobre o MDTI (Microsoft Defender for Threat Intelligence) quando integrado com o Sentinel para detectar com KQL indicadores de ataque ou comprometimento (https://www.marcelosincic.com.br/post/Utilizando-os-IoCs-do-Microsoft-Defender-Threat-Intelligence.aspx).

Desta vez vamos introduzir uma nova ferramenta que é o EASM (Defender External Attack Surface Management) onde ao indicar um “seed” que podem ser nomes de domínios, IPs de hosts ou DNS ele faz a procura por indicadores de possível ataque.

Ele é abrangente por não apenas olhar os Threat Indicators na base do MDTI, mas incluir na analise os certificados vencidos, CVEs que estão expostos, técnicas OWASP, postura de segurança nas configurações e aderência ao GDPR.

O melhor de tudo: O EASM É GRATUITO NOS PRIMEIROS 30 DIAS!

Habilitando e Configuração Inicial

O processo é muito simples, segue um passo a passo:

- Crie o recurso no Azure, onde informará subscrição, grupo de recursos e tags basicamente

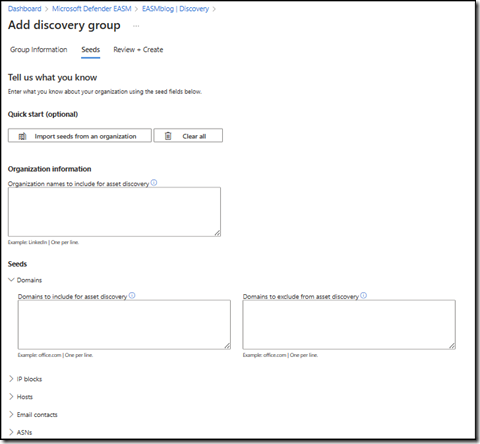

- Entre nas configurações em “Discovery” e crie a raiz de procura (ou seed) com o “Discovery Group”

- Nas configurações da procura indique a periodicidade e o que quer procurar

Aqui tem um ponto interessante, onde empresas e organizações conhecidas podem ser pré-carregadas na opção de “Import…” que são empresas já conhecidas por bases de internet comum - Lembre-se de colocar exclusões caso possua servidores honeypot para não gerar alertas desnecessários

Agora é só aguardar de 48 a 72 horas para que a descoberta gere os dados.

Analisando os dados gerados

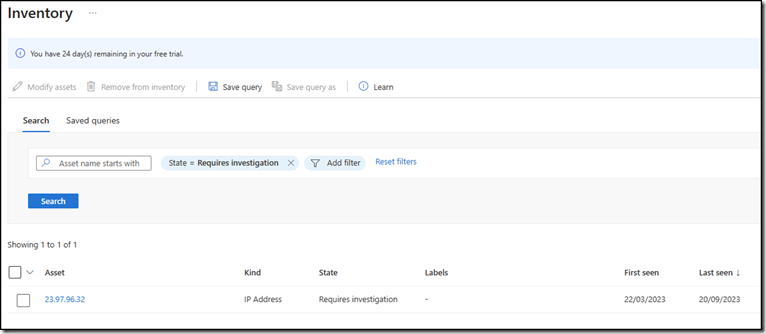

No Overview já é possível detectar os diferentes itens que precisam ser observados na forma de listas em tabs. Nesta lista eu já detecto IPs suspeitos por ser utilizado em distribuição de malware na base do MDTI.

Olhando ali descobrimos um IP antigo que utilizei em um servidor que hoje é um indicador de ataque:

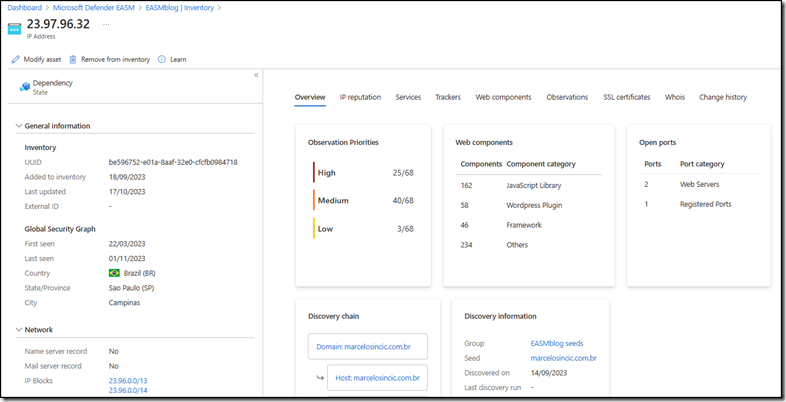

Aqui já pode ser visto um resumo e o indicativo de que um dos IPs é suspeito:

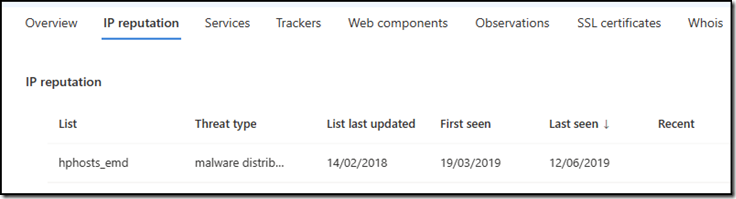

O próprio EASM já carrega as informações indicando qual tipo de ataque este IP está sujeito e está registrado no MDTI:

Abrindo as tabs de obervação do host podemos ver o que este host hospeda, certificados, reputação e todos os detalhes:

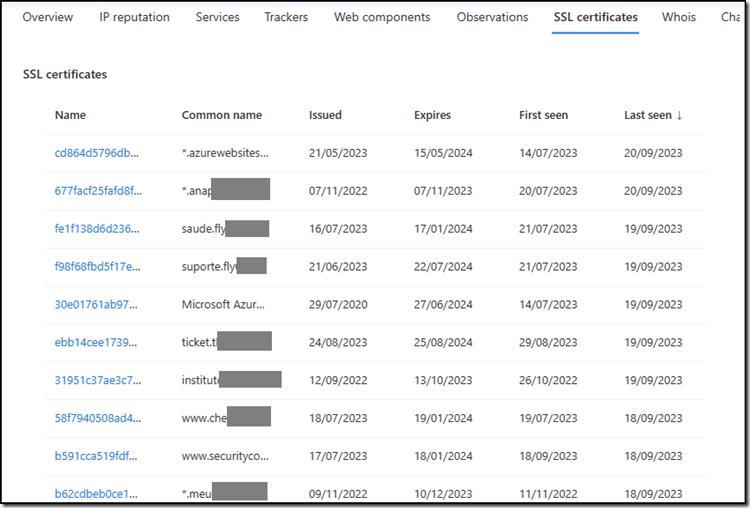

Também já tenho uma visão de todos os certificados usados no host para os diferentes domínios, o que me permite detectar certificados internos e externos que estejam vencidos ou próximos de vencer:

Neste exemplo descobri mais tarde investigando que um dos dominios hospedados no mesmo servidor estava com vulnerabilidades e sendo usado para distribuição de um site de videos.

Alterei o host e removi o registro DNS que apontava para este host, que na verdade era apenas um registro de verify antigo e não estava mais ativo.

Conclusão

Com o uso do EASM podemos monitorar nossos recursos que estão expostos na internet e assim proteger a nós mesmos e aos nossos clientes!